網絡運維|本機防攻擊

2020-07-09 10:54 作者:艾銻無限 瀏覽量:

網絡運維|本機防攻擊

大家好,我是一枚從事IT外包的網絡安全運維工程師,今天和大家分享的是網絡安全設備維護相關的內容,在這里介紹下防火墻NAT的應用場景。簡單網絡安全運維,從Web管理輕松學起,一步一步學成網絡安全運維大神。

網絡維護是一種日常維護,包括網絡設備管理(如計算機,服務器)、操作系統維護(系統打補丁,系統升級)、網絡安全(病毒防范)等。+

北京艾銻無限科技發展有限公司為您免費提供給您大量真實有效的北京網絡維護服務,北京網絡維修信息查詢,同時您可以免費資訊北京網絡維護,北京網絡維護服務,北京網絡維修信息。專業的北京網絡維護信息就在北京艾銻無限+

+

北京網絡維護全北京朝陽豐臺北京周邊海淀、大興、昌平、門頭溝、通州、西城區、燕郊、石景山、崇文、房山、宣武、順義、平谷、延慶全北京網絡維護信息

大家好,我是一枚從事IT外包的網絡運維工程師,在網絡中,存在著大量針對CPU的惡意攻擊報文以及需要正常上送CPU的各類報文。今天我們來說一說本機反攻擊方面的內容。

本機防攻擊簡介

本機防攻擊可保護CPU,解決CPU因處理大量正常上送CPU的報文或者惡意攻擊報文造成的業務中斷問題。定義

在網絡中,存在著大量針對CPU(Central Processing Unit)的惡意攻擊報文以及需要正常上送CPU的各類報文。針對CPU的惡意攻擊報文會導致CPU長時間繁忙的處理攻擊報文,從而引發其他業務的斷續甚至系統的中斷;大量正常的報文也會導致CPU占用率過高,性能下降,從而影響正常的業務。為了保護CPU,保證CPU對正常業務的處理和響應,設備提供了本機防攻擊功能。本機防攻擊針對的是上送CPU的報文,主要用于保護設備自身安全,保證已有業務在發生攻擊時的正常運轉,避免設備遭受攻擊時各業務的相互影響。

基本原理

本機防攻擊包括CPU防攻擊和攻擊溯源兩部分。-

CPU防攻擊針對上送CPU的報文進行限制和約束,使單位時間內上送CPU報文的數量限制在一定的范圍之內,從而保護CPU的安全,保證CPU對業務的正常處理。

- 多級安全機制,保證設備的安全,實現了對設備的分級保護。

- 第一級:通過黑名單來過濾上送CPU的非法報文。

- 第二級:CPCAR(Control Plane Committed Access Rate)。對上送CPU的報文按照協議類型進行速率限制,保證每種協議上送CPU的報文不會過多。

- 第三級:對上送CPU的報文,按照協議優先級進行調度,保證優先級高的協議先得到處理。

- 第四級:對上送CPU的報文統一限速,對超過統一限速值的報文隨機丟棄,保證整體上送CPU的報文不會過多,保護CPU安全。

- 動態鏈路保護功能的CPU報文限速,是指當設備檢測到SSH Session數據、Telnet Session數據、HTTP Session數據、FTP Session數據以及BGP Session數據建立時,會啟動對此Session的動態鏈路保護功能,后續上送報文如匹配此Session特征信息,此類數據將會享受高速率上送的權利,由此保證了此Session相關業務的運行可靠性、穩定性。

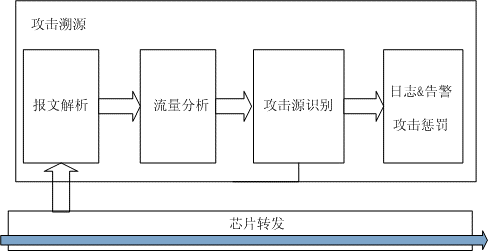

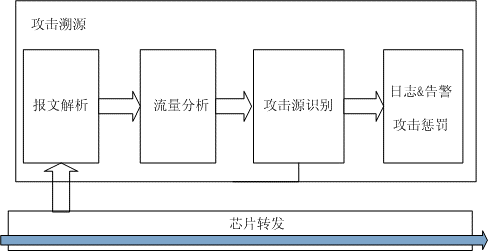

- 攻擊溯源針對DoS攻擊進行防御。設備通過對上送CPU的報文進行分析統計,然后對統計的報文設置一定的閾值,將超過閾值的報文判定為攻擊報文,再對這些攻擊報文根據報文信息找出攻擊源用戶或者攻擊源接口,最后通過日志、告警等方式提醒管理員以便管理員采用一定的措施來保護設備,或者直接丟棄攻擊報文以對攻擊源進行懲罰。

圖1 攻擊溯源原理

通過圖1所示的四個過程,找出攻擊源,然后管理員通過ACL或配置黑名單的方式限制攻擊源,以保護設備CPU。

相關文章

關閉

關閉