您當前位置: 主頁 > IT服務(wù) > 網(wǎng)絡(luò)服務(wù) >

網(wǎng)絡(luò)運維|防火墻的IPSec VPN

2020-06-11 18:00 作者:艾銻無限 瀏覽量:

大家好,我是一枚從事IT外包的網(wǎng)絡(luò)安全運維工程師,今天和大家分享的是網(wǎng)絡(luò)安全設(shè)備維護相關(guān)的內(nèi)容,在這里介紹下支持NAT穿越IPSec配置實例,網(wǎng)絡(luò)安全運維,從Web管理輕松學起,一步一步學成網(wǎng)絡(luò)安全運維大神。

網(wǎng)絡(luò)維護是一種日常維護,包括網(wǎng)絡(luò)設(shè)備管理(如計算機,服務(wù)器)、操作系統(tǒng)維護(系統(tǒng)打補丁,系統(tǒng)升級)、網(wǎng)絡(luò)安全(病毒防范)等。+

北京艾銻無限科技發(fā)展有限公司為您免費提供給您大量真實有效的北京網(wǎng)絡(luò)維護服務(wù),北京網(wǎng)絡(luò)維修信息查詢,同時您可以免費資訊北京網(wǎng)絡(luò)維護,北京網(wǎng)絡(luò)維護服務(wù),北京網(wǎng)絡(luò)維修信息。專業(yè)的北京網(wǎng)絡(luò)維護信息就在北京艾銻無限+

+

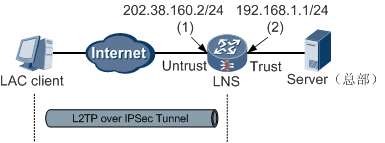

北京網(wǎng)絡(luò)維護全北京朝陽豐臺北京周邊海淀、大興、昌平、門頭溝、通州、西城區(qū)、燕郊、石景山、崇文、房山、宣武、順義、平谷、延慶全北京網(wǎng)絡(luò)維護信息使用VPN Client通過L2TP over IPSec接入總部

為保證出差用戶安全訪問總部內(nèi)網(wǎng),可與總部網(wǎng)關(guān)建立L2TP over IPSec隧道連接。員工通過使用PC上的VPN Client軟件進行撥號,從而訪問總部服務(wù)器。組網(wǎng)需求

如圖10-21,LAC客戶端通過Internet連接到公司總部的LNS側(cè)。要求由出差員工(LAC Client)直接向LNS發(fā)起連接請求,與LNS的通訊數(shù)據(jù)通過隧道Tunnel傳輸。先使用L2TP封裝第二層數(shù)據(jù),對身份認證;再使用IPSec對數(shù)據(jù)進行加密。圖10-21 配置出差人員通過L2TP over IPSec接入總部組網(wǎng)圖

1. 完成USG的基本配置、包括接口、轉(zhuǎn)發(fā)策略、本地策略、路由的配置。

2. 在USG上完成L2TP over IPSec的配置。

3. 在出差員工的PC上完成VPN Client的配置,需要注意的是VPN Client的配置參數(shù)需要與USG的參數(shù)對應(yīng)。

操作步驟

1. 配置a. 選擇“網(wǎng)絡(luò) > 接口 > 接口”。

b. 在“接口列表”中,單擊GE0/0/1對應(yīng)的

c. 在“修改GigabitEthernet”界面中,配置如下:

· 安全區(qū)域:trust

· IP地址:192.168.1.1

· 子網(wǎng)掩碼:255.255.255.0

d. 單擊“應(yīng)用”。

e. 在“接口列表”中,單擊GE0/0/2對應(yīng)的

f. 在“修改GigabitEthernet”界面中,配置如下:

· 安全區(qū)域:untrust

· IP地址:202.38.160.2

· 子網(wǎng)掩碼:255.255.255.0

g. 單擊“應(yīng)用”。

2. 配置LNS的安全策略。

a. 配置Local安全區(qū)域和Untrust安全區(qū)域之間的安全策略。

. 選擇“防火墻 > 安全策略 > 本地策略”。

i. 在“本地策略”中單擊“新建”。配置如下參數(shù):

· 源安全區(qū)域:untrust

· 動作:permit

ii. 單擊“應(yīng)用”。

a. 配置Trust安全區(qū)域和Untrust安全區(qū)域之間的安全策略。

i. 選擇“防火墻 > 安全策略 > 轉(zhuǎn)發(fā)策略”。

ii. 在“轉(zhuǎn)發(fā)策略列表”中單擊“新建”。配置如下參數(shù)。

· 源安全區(qū)域:trust

· 目的安全區(qū)域:untrust

· 源地址:192.168.1.0/24

· 動作:permit

iii. 單擊“應(yīng)用”。

iv. 重新在“轉(zhuǎn)發(fā)策略列表”中單擊“新建”。配置如下參數(shù)。

· 源安全區(qū)域:untrust

· 目的安全區(qū)域:trust

· 目的地址:192.168.1.0/24

· 動作:permit

v. 單擊“應(yīng)用”。

1. 選擇“用戶 > 接入用戶 > 本地用戶”,單擊“新建”,配置L2TP用戶。

2. 配置L2TP over IPSec參數(shù)。

a. 選擇“VPN > L2TP over IPSec > L2TP over IPSec”。

b. 配置USG_A的IPSec策略基本信息。

由于VPN Client公網(wǎng)地址不固定,因此在配置USG_A的IPSec策略基本信息時,無需配置“對端地址”。預(yù)共享密鑰為abcde。

c. 按如下參數(shù)配置“撥號用戶配置”。

d. 勾選“待加密的數(shù)據(jù)流”中的“反向路由注入”,表示總部自動生成到分支私網(wǎng)的路由。

e. 勾選“安全提議”中的“接受對端提議”,表示由分支網(wǎng)關(guān)來提議IPSec協(xié)議和算法。

f. 單擊“應(yīng)用”,完成LNS側(cè)的L2TP over IPSec配置。

3. 配置出差員工側(cè)。

出差員工側(cè)主機上必須裝有L2TP客戶端軟件,并通過撥號方式連接到Internet。以Secoway VPN Client軟件為例。

a. 打開Secoway VPN Client軟件,選中已有連接,單擊

。

。 說明:

說明:此操作要在VPN Client斷開撥號的情況下執(zhí)行。

如果沒有連接存在,請單擊

,根據(jù)向?qū)Ы⑿碌倪B接。

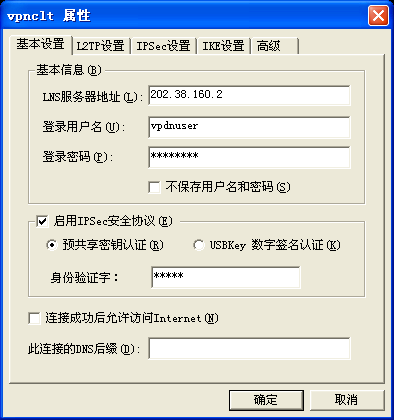

,根據(jù)向?qū)Ы⑿碌倪B接。b. 在“基本設(shè)置”頁面設(shè)置基本信息,并啟用IPSec安全協(xié)議。

參數(shù)設(shè)置如圖10-22所示。啟用IPSec安全協(xié)議,并設(shè)置登錄密碼為Hello123,身份驗證字為abcde。

說明:

說明:VPN Client上設(shè)置的IPSec身份驗證字需要與LNS上設(shè)置的預(yù)共享密鑰保持一致。

如果用戶的PC機同時安裝有多塊網(wǎng)卡,請在LAC客戶端基本設(shè)置中勾選“連接成功后允許訪問Internet(N)”選項。

圖10-22 LAC客戶端基本設(shè)置

說明: 當LNS側(cè)采用L2TP over IPSec方式配置VPN隧道時,LNS將不對VPN Client做隧道驗證,因此VPN Client上無需配置“L2TP設(shè)置”頁簽。

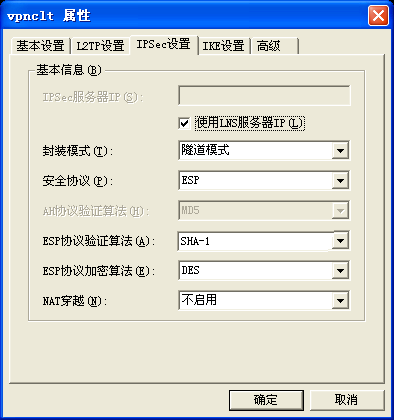

圖10-23 LAC客戶端基本設(shè)置

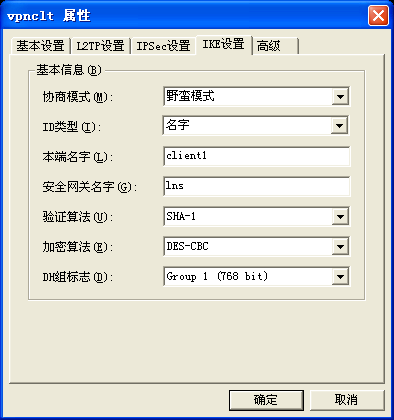

圖10-24 LAC客戶端基本設(shè)置

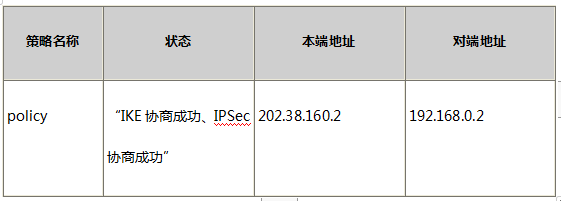

結(jié)果驗證

在LNS上選擇“VPN > IPSec > 監(jiān)控”,查看IPSec隧道監(jiān)控信息,可以看到建立的如下信息的隧道。

相關(guān)文章

- [網(wǎng)絡(luò)服務(wù)]保護無線網(wǎng)絡(luò)安全的十大

- [網(wǎng)絡(luò)服務(wù)]無線覆蓋 | 無線天線對信

- [網(wǎng)絡(luò)服務(wù)]綜合布線 | 綜合布線發(fā)展

- [數(shù)據(jù)恢復(fù)服務(wù)]電腦運維技術(shù)文章:win1

- [服務(wù)器服務(wù)]串口服務(wù)器工作模式-服務(wù)

- [服務(wù)器服務(wù)]串口服務(wù)器的作用-服務(wù)維

- [服務(wù)器服務(wù)]moxa串口服務(wù)器通訊設(shè)置參

- [網(wǎng)絡(luò)服務(wù)]網(wǎng)絡(luò)運維|如何臨時關(guān)閉

- [網(wǎng)絡(luò)服務(wù)]網(wǎng)絡(luò)運維|如何重置IE瀏覽

- [網(wǎng)絡(luò)服務(wù)]網(wǎng)絡(luò)運維|win10系統(tǒng)升級后

- [辦公設(shè)備服務(wù)]辦公設(shè)備:VPN簡介

- [辦公設(shè)備服務(wù)]辦公設(shè)備:VPN技術(shù)的要求

關(guān)閉

關(guān)閉